-

[2021/01/23][짤막한 이야기 - 중간자 공격]짤막한 이야기 2021. 2. 4. 11:32728x90반응형

[2021/01/23][짤막한 이야기 - 중간자 공격]

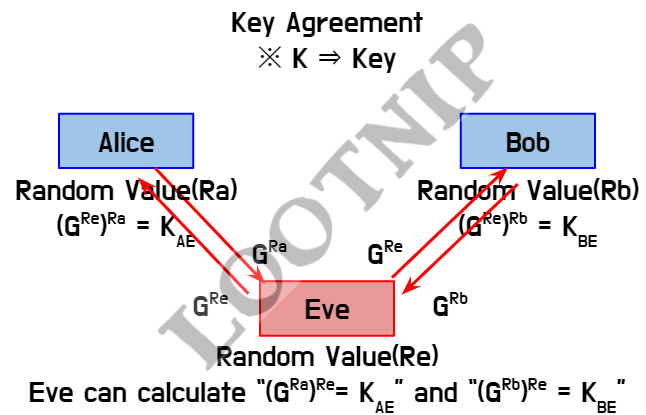

“이브(Eve)”가 “앨리스(Alice)”와 “밥(Bob)” 사이의 메시지를 가로챌 뿐 아니라 이브가 원하는 메시지로 보낼 수 있다면 어떤 상황이 벌어질까?

키 합의 과정에서는 “이산 대수 문제”에 의하여 “G^(Ra)” 혹은 “G^(Rb)”를 알더라도 “Ra” 혹은 “Rb”를 알 수 없는 부분이 있었다.

그러나 중요한 점은 “Ra” 혹은 “Rb”를 모르는 공격자(이브)가 두 개체(앨리스 & 밥) 사이의 키를 알게되는 상황이 있다는 점이다.

이것을 “중간자 공격”이라고 한다.

위 예시에서는 이브가 앨리스와 밥의 메시지를 탈취하고 그 후에 이브가 각자의 개체에 자신이 원하는 메시지를 전송한다.

이 경우에 이브는 “Ra”와 “Rb”를 계산할 수는 없지만, “키”를 계산할 수는 있다. (이를 “능동적 공격”이라고 부른다.)

따라서 이브는 앨리스와 밥 사이의 모든 암호화된 메시지를 복호화할 수 있게되는 것이다.

이 경우, 앨리스와 밥은 서로 “안전한 통신”을 수행한다고 생각할 수 있지만, 실제로는 이브와 통신을 수행하게 되는 것이다.

이것이 “중간자” 공격이라고 일컬어지게 되는 이유이다.

그러면 “디피-헬만 키 합의 프로토콜”은 “중간자 공격”에 안전하지 않다.

어떻게 이 공격으로부터 프로토콜을 더 안전하게 보호할 수 있을까?

[관련된 짤막한 이야기 - 키 합의 & 키 전송[2021/01/21]]

[관련된 짤막한 이야기 - 이산 로그[2021/01/23]]

#이야기#루니프#암호학#중간#공격

[2021/01/23][Short Story - Man-In-The-Middle(MITM) Attack]

What would happen if “Eve” not only intercepts the message between “Alice” and “Bob” but also sends it as Eve’s message at the same time?

In the key agreement process, there is a “Discrete Logarithm Problem”, so there is a point that cannot know the “Ra” and “Rb” with "G^(Ra)" or "G^(Rb)".

However, the important point is that there may be a situation in which the attacker(Eve) who does not know the “Ra” and “Rb” know the key that the two entities(Alice & Bob) want to share.

This is called a “Man-In-The-Middle Attack”.

In the above example, Eve intercepts the message of Alice and Bob and sends the message Eve wants to each entity.

In this case, Eve cannot calculate “Ra” and “Rb”, but she can create “Key”. (It is called as "Active Attacks")

So, Eve can decrypt all encrypted messages between Alice and Bob that are encrypted by the key.

In this case, Alice and Bob can think that they are performing “Secure Communication” with each other, but in fact, they are communicating with Eve.

That is why this attack is referred to as a “Man-In-The-Middle” attack.

Then the “Diffie-Hellman Key Agreement Protocol” is not secure from “Man-In-The-Middle Attack”.

How can protocol be more secure from this attack?

[Related Short Story - Key Agreement & Key Transport[2021/01/21]]

[Related Short Story - Discrete Logarithm[2021/01/23]]

#Story#LootNiP#Cryptography#Middle#Attack728x90반응형'짤막한 이야기' 카테고리의 다른 글

[2021/01/26][짤막한 이야기 - 종단자 공격] (0) 2021.02.04 [2021/01/25][짤막한 이야기 - 케르크호프스의 원칙] (0) 2021.02.04 [2021/01/23][짤막한 이야기 - 이산 로그] (0) 2021.02.04 [2021/01/22][짤막한 이야기 - 도청 공격] (0) 2021.02.04 [2021/01/21][짤막한 이야기 - 키 합의 & 키 전송] (0) 2021.02.03